苹果iOS16曝出新漏洞:飞行模式下依旧可连接网络

</p>

近日,网络安全研究人员发现iOS 16存在一种新的漏洞利用后持久化技术,即使受害者的苹果设备处于离线状态,也可以利用该技术悄无声息地访问该设备。

Jamf Threat Labs 的研究人员 Hu Ke 和 Nir Avraham 在与 The Hacker News 分享的一份报告中提到:这种方法诱使受害者认为他们设备的飞行模式正常工作,而实际上攻击者在成功利用设备后已经植入了一个虚假的人工飞行模式,该模式会编辑用户界面以显示飞行模式图标,并切断除攻击者应用程序外所有应用程序的互联网连接。

飞行模式允许用户关闭设备中的无线功能,从而有效阻止设备连接到 Wi-Fi 网络、蜂窝数据和蓝牙,以及收发电话和短信。

简而言之,Jamf 设计的这种方法会给用户造成一种 "飞行模式 "已开启的假象,但同时又允许恶意行为者悄悄地为恶意应用程序链接蜂窝网络。

研究人员解释说:当用户打开飞行模式时,网络接口 pdp_ip0(蜂窝数据)将不再显示 ipv4/ipv6 ip 地址。蜂窝网络断开就无法使用,至少在用户看起来是这样。

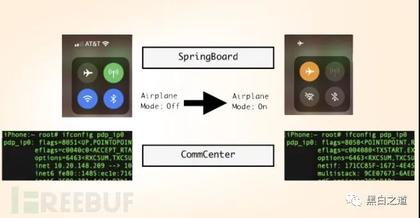

虽然底层更改由 CommCenter 执行,但用户界面(UI)的修改,如图标转换,则由 SpringBoard 负责。

因此,攻击的目的是设计一种人为的飞行模式,使用户界面的变化保持不变,但为通过其他方式安装在设备上的恶意有效载荷保留蜂窝连接。研究人员说:在没有 Wi-Fi 连接的情况下启用飞行模式后,用户会认为打开 Safari 会显示无法连接互联网。然后会弹出一个通知窗口,提示用户关闭飞行模式。为了实现这个情境,CommCenter 守护进程被用来阻止特定应用程序的蜂窝数据访问,并通过一个挂钩函数将其伪装成飞行模式,该函数会改变警报窗口,使其看起来就像飞行模式的设置已经被打开了。值得注意的是,操作系统内核通过回调例程通知 CommCenter,CommCenter 再通知 SpringBoard 显示弹出窗口。研究人员对 CommCenter 守护进程的进行仔细检查后还发现了一个SQL数据库的存在,该数据库用于记录每个应用程序的蜂窝数据访问状态(又称捆绑 ID),如果某个应用程序被阻止访问蜂窝数据,该数据库就会将标志值设置为 "8"。利用这个已安装应用程序捆绑 ID 数据库,就可以使用以下代码有选择地阻止或允许应用程序访问 Wi-Fi 或蜂窝数据。当与上述其他技术相结合时,这个虚假的'飞行模式'就会看起来与真实的'飞行模式'一样,只是互联网禁令不适用于非应用程序进程,例如后门木马。

黑客拍卖”访问权限“,最高要价 12 万美金

Bleeping Computer 网站披露,某黑客声称入侵了一家大型拍卖行的内部网络系统,并向愿意支付 12 万美元的人提供访问权限。

据悉,安全研究人员对 72 个帖子进行抽样分析时,在一个以提供初始访问代理(IAB)市场而闻名的黑客论坛上发现了这则“广告”。

“昂贵”的网络访问权限

威胁情报公司 Flare 的研究人员在俄语黑客论坛 Exploit 上分析 IAB 三个月(5 月 1 日- 7 月 27 日)内的报价,以便更好了解黑客组织的目标、要价以及活跃度,在此期间, 初始访问经纪人 IABs(黑客中介)为国防、电信、医疗保健和金融服务等18 个行业的 100 多家公司做了”广告“。

Flare 营销副总裁 Eric Clay 在与 BleepingComputer 分享的一份报告中指出针对美国、澳大利亚和英国公司的攻击最常见,考虑到这些国家的生产总值(GDP)很高,这并不奇怪,Clay 还在报告中指出针对金融和零售业实体组织的案例最多,其次是建筑业和制造业。

根据国家/地区以及公司的差异,初始访问代理权限起价为 150 美元,其中大部分是通过 VPN 或 RDP 进行初始访问,大约三分之一价格在 1000 美元以下,但最近黑客论坛上在出售价值 12万美元(当时为BTC4),用于进入价值数十亿美元拍卖行内部网络的访问权限,售卖人员没有提供太多细节,但表示其有权访问多个高端拍卖(即管理面板)的后端。

Flare 指出虽然大多数访问权限都是中低价值的,但偶尔也会有极为独特或高价值的访问权限被拍卖,这样就可能会导致定价与我们的平均定价相比出现极大差异。

访问权限和地理位置

大多数帖子都提到了受害者的地理位置,研究人员为此绘制了一张受害者地理位置分布图,显示美国境外 35 个据称被黑客组织攻击的实体。

基于初始访问”广告“的受害者分布图(源:Flare.io Flare.io)

Exploit 论坛上的 IAB 交易仍然在避免针对俄罗斯和独立国家联合体(CIS)国家,但令人惊讶的是,GDP 排名世界第二的中国 IAB 的数量也很少。为此,Clay 透露虽然 IAB 通常会避免将中国作为攻击目标,但还是有一个针对中国人工智能公司的网络访问列表。

值得一提的是,Clay 指出某黑客中介表示可以提供美国一家广播电台的特权访问权限,并称可以利用其来 "播放广告"。

Exploit 论坛帖子中最常见的访问类型是通过 RDP 或 VPN,两者合计占据了数据集中列表中 60%,其余通过云管理员、本地管理员、域用户等与访问帐户相关联的权限占据了 40%。通常情况下,对企业网络的访问来自信息窃取恶意软件,但一些攻击者明确表示可以使用恶意软件、网络钓鱼或利用漏洞等方法。Mathieu Lavoie。

无论初始访问代理使用哪种方法获取网络访问权,实体组织至少应实施对信息窃取恶意软件的监控机制。此外,实体组织也应对初始访问中介发布广告的论坛进行监控,即使受害者的姓名是匿名的,也能帮助企业获得可能的入侵线索。再结合地理位置、收入、行业和访问类型等数据,就足以对潜在违规行为展开调查,这一过程可能会发现需要更强安全性的领域,或识别可能构成风险的设备、服务和账户。